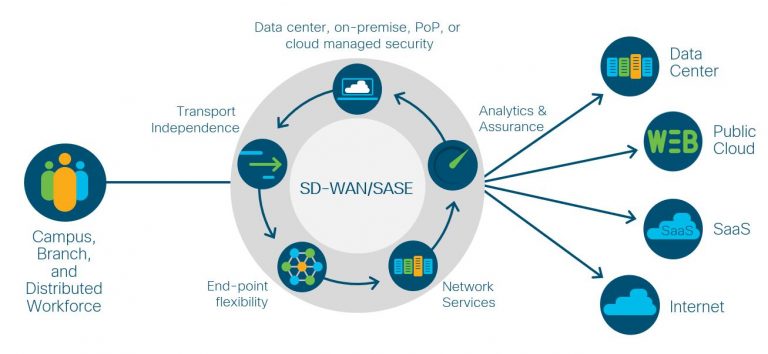

工场越打越乱 工场分布越广 数据应用需要从任何地方无障碍使用 安全性能和优化性能组织需要安全敏捷网络结构以保住一切和每个人安全连接并协作CiscoSD-WAN正在安全连接数据中心、云资源、SaaS应用软件和分布式员工大举上发挥超大型作用Cisco安全SDWAN支持组织今天需要工作的方式,同时准备未来尚未预见连通挑战

安全SD-WAN由超过6000个组织使用后,地平线广域网的演化将使得IT适应来自安全威胁和员工重组的恒定干扰力流IT分析界称它多名, 通常称它安全访问服务边缘sASE或软件定义分支SD-Branch系统SASE系统是一个软件定义架构,主要在云边安全并实现多网络功能,包括SD-WAN系统安全网关系统SWG系统SWAS系统、云存安全导管系统CASB系统、零信任网络存取系统系统FWAIS系统

SASE关键使用案例-尤其是在边远工和分布分支方面-即云托管安全与联网非常高效和有效关键问题IT需要回答 : “ 最佳架构满足企业运营需求吗?? 纯云联网安全服务定义SASE框架最适合企业所有方面吗??安全SD-WAN比较适合解决应用访问和数据保护假想偏僻网站-branches WFH-无法访问高带宽连接sASE(纯云)安全SD-WAN(Hybride云点、PoP点和预设)可按需应用以适应特定使用案例,同时依赖软件定义架构实施和管理全部让我们研究一下为什么你可能想 区分安全广域网实现

流量、延缓度和数据隐私规范

正像每个企业基于地理、客户分布和企业类型有差异一样,每个企业内部有单独的业务需要和规则的部门网络直接连接应用目前非常常见, 分支和远程工直接访问SaaS提供商,向云安全中介发送流量完全合情合理-特别是下一步是按云应用性能调试机SAES云安全由SASE提供Cisco总管保护出入境交通

并非所有威胁都来自互联网东向企业中仍然传播多种威胁-使用本地交通从设备到现场应用或IoT设备保护东西流流量不受传播感染更适合分块安全组超出纯云安全范围企业安全分割策略没有云安全背景,因为它需要在管理层、控制平面和数据平面整合分片可使用安全SD-WAN管理,并配有中央标识服务引擎同时,安全政策可分布式实施,接近威胁源头,以快速防止横向移动AI端点分析.

可预测的延时和优化吞吐量至关重要时,向云安全中介发送广域网接口流量可提高端对端延时度,可降低视频会议等使用案例的经验质量要求分支所有流量流出云安全中介人使中里优化管理复杂得多边缘路由器安全性能,分支或局部PP安全性能使NetOps优化中里性能以保持应用按SLS允诺实现性能不论是分支或POP应用安全策略并按应用延时和吞量需求选择交通路线

数据隐私是一个全局变量,可影响组织不同地理划分可或不可调用云容量数据隐私规则如GPR可防止某些组织接受云托管安全,因为个人数据必须保留在特定地理边界内(国家、区域)。加利福尼亚州隐私法比其他许多州更具约束性,例如,操作时使用云服务安全时需要谨慎处理个人数据流美国组织联邦政府也有隐私需求,使得向云安全中介发送数据处理变得复杂此类监管需求证明,交通输出源并攻击广域网前必须先预先应用安全策略,因此云托管安全可能难以正确实现。边基应用觉悟SD-WAN安全系统下一代防火墙为敏感数据提供必要的安全保护

聚焦于建立必要的安全性能策略而不是安全应用

例子显示SASE安全SD-WAN都最优使用案例软件定义架构支持IT实施安全性能和网络性能政策最适合变化工作场所和员工有效的全企业安全政策管理应少注重安全功能实施地,多注重需要能够保护数据、应用和装置的政策类型,同时为员工提供最优性能

- Cisco提供跨分支网络统一安全策略管理,边缘安全网关、同地办公和云粒可见度通过vmanage应用敏锐度、企业级防火墙、URL滤波、SnortIPS、高级maware保护和伞式DNS安全

- scoSD-WAN边缘安全栈或sdWAN伞状云安全网安全集团访问控制列表广域网分割政策管理和执法

- 应用需要极低可预测延迟度时,执行安全SD-WAN边缘设备安全策略,如SD-WANCisco催化器8000优化中里安全应用经验质量

- 安全性能还可以应用到区域PoP/Objective提供商,以控制中里性能并实现更可预测的延迟应用结果

- 提供统一安全洞察力 以在威胁传播前停止威胁思科安全X单仪表板监控全网络安全事件

- Duo零信任网络存取添加权限控件连接应用程序和数据资源

sASE安全SDWAN

安全SDWAN帮助企业向安全访问服务边缘过渡IT通过提供网络敏捷性和安全性以最适合组织结构与业务的方式实现效益sco持续进化SD-WAN数据中心、边缘、PoP和云安全提供

CiscoSD-WAN集成Cisco总线为我们提供SD-WAN织物的有效云安全员工使用哪些设备连接Timimi市场SD-WAN系统,限制使用最安全协议,甚至限制连接网络时使用应用我们从没有像现在这样的应用可见性安全保护员工不受网络威胁

-Joel Marquez,Tamimi市场IT主管

Vistara航空公司能够跨DNS和防火墙执行一致未来准备安全检查,同时定义办事处和IT办事处通信框架Vistara业务增长需要强效解决方案运行频谱最小停机率和最大性能CiscoSD-WAN是帮助我们实现这个目标的正确解决办法CiscoSD-WAN网络布局现在优化并集中到所有业务和IT办公点,更容易管理数据并增量节省费用....

Subhash KumarMishra信息技术企业主管Vistara

大概述使用案例 Ravi谢谢

拉维

实心概述它如何归并信息学写得很好 很容易视觉化全解法