布鲁特暴力攻击早在互联网前就存在作为一种密码攻击,当没有其他选项时,它开始被用作获取加密数据的一种尝试互联网兴起后 快速采用这种攻击简言之,粗暴力攻击包括系统尝试不同的证书,直到发现正确组合仿佛尝试打开组合锁 通过遍历所有可能的组合: 归根结底,它会爆开

野蛮暴力攻击的主要缺陷是通常需要很长时间并用用户名和密码组合对一系统现在很容易检测变异法即词典攻击可大大提高速度词典攻击非系统试用各种用户名和密码组合,而只试试那些比较有可能成功的组合此类攻击通常依赖已知常用用户名和密码列表

网络犯罪源源不断寻找廉价可支配基础设施托管恶意软件、瞬时指令控制服务器或活动临时资源分布式暴力攻击是最廉价选择之一:攻击简单并仍然有效。在这个博客文章中,我们解释内容管理系统如何广泛目标化,恶意软件如何使用粗暴力攻击他们,以及使用行为解析法检测他们的可能性

WordPress最受欢迎目标

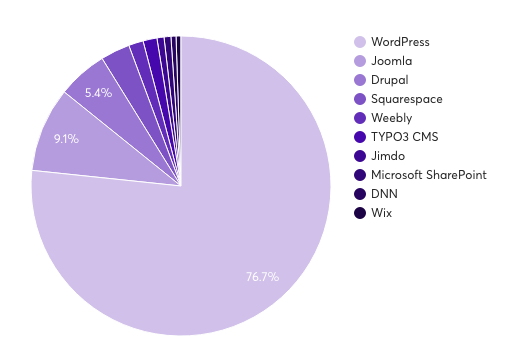

布鲁特暴力攻击网站服务常用 网站都可能成为目标黑客通常选择最受欢迎者增加成功机率。WordPress是他们最喜爱的目标之一。WordPress使用CMS创建网站很容易搭建开源提供简单管理网站内容和外观方式平台广受欢迎 互联网上百万顶级网站75%以上使用WordPress创建.WordPress成为攻击目标最常用攻击类型是密码粗力

图1:WordPress分享76%以上市场超过18M网站使用WordPress

攻击的目的是获取WordPress网站有效证书并使用证书访问管理员板访问管理员板表示攻击者对网站完全控制 折叠WordPress网站可用于不同目的 : deface、窃取证书、托管恶意文件、向页面输入恶意代码或使网站成为特定恶意软件基础设施的一部分 。例如安格勒Exploit KitWordPress网站前一博客描述Angler基础建设

恶意行为主体使用botnet对CMS实施分布式暴力攻击在此假设中,所有受感染计算机都构成攻击的一部分暴力攻击有两种类型可以发生称之垂直横向暴力攻击

垂直粗糙暴力攻击中,每个机器人都试图对单网站全字典攻击。这类粗糙强迫很容易检测并阻塞使用简单计数器登录图图2.1和2.2说明了这次攻击

图2.1-标准粗暴力攻击中受感染用户系统测试用户名和密码组合简单方法很容易检测出攻击次数,计算数图数并阻塞用户

图2.2-在分布式垂直粗力攻击中,每个受感染用户锁定专用网站并系统测试机器人大师提供的每一证书检测攻击与图2.1所解释的相同

横向暴徒攻击时 机器人大师处理用于攻击的词典机器人接收小子集, 并尝试对单个网站使用几个用户名和密码组合从受害者角度讲,它接受不同主机的几例尝试无单机器人超过登录尝试最大数,免触发报警暴力攻击类型较难检测和减轻。图3.1和3.2中说明了攻击类型

图3.1-横向暴力攻击中受感染主机尝试单用户名和密码组合/WordPress网站这使得检测难度大得多 简单计数器不触发报警

图3.2-在分布式横向粗力攻击中,每个受感染主机都试用不同的用户名和密码组合法。 由机器人大师协调的所有机器人都同时覆盖全字典攻击法

布鲁特暴力攻击来源于公司网络 可能产生负效果可能损害公司网络名声或因恶意活动导致公司被列入黑名单受这类恶意软件感染端点还可能受其他更严重威胁此类感染应快速控制并减轻

粗力攻击仍然有效

WordPress最有目标平台,它不是唯一平台Joomla博客和Drupal是CMS平台中过去也曾受恶意行为者攻击的其他平台攻击者继续依赖这些方法,原因很简单:暴力攻击仍然有效

过去十年中,相当多不同的僵尸网执行不同类型的粗武攻击。两个比较突出的僵尸网乱路并萨瑟博特.Mayhem由研究者2014年首次报告mawareMustDie.sthurbot模块bot网络2013年首次出现,自那以来已有数版两种威胁今天仍然活跃,在它们首次出现多年后

粗力检测行为分析

Cisco认知威胁分析能够检测两种WordPress分布式粗力攻击上个博客解释认知威胁分析程序使用HTTP/S代理日志。为检测这些攻击类型,我们为每个用户创建模型,反映他在不同网站的活动正常用户行为模式不同于受恶意软件感染用户模式最重要的是普通用户对WordPress网站只提出有限数登录请求用户受 Mayhem或Sathurbot等恶意软件感染时,受感染计算机自动生成大量WordPress登陆请求,作为持续粗力攻击的一部分。我们的模型反映这一点认知威胁分析还能够通过建模用户行为在不同网站检测横向暴力攻击

图5显示真用户用暴力攻击认知威胁分析所见。你可以看到攻击持续2小时,9 028WordPress登陆请求mailware运行平均三次登录网站清晰例子分布式横冲暴力攻击

图5:认知威胁分析观察到受感染用户横向暴力攻击

结论

布鲁特暴力攻击是对不同系统网站攻击的简单类型wordPress网站等攻击者常用对象使用HTTP/S代理日志生成用户行为模型

认知威胁分析研究者在第9版Brucon安全大会上概述了CMS粗糙地貌演讲内容包括对不同恶意家庭实施野蛮暴力攻击的历史概述和对Sathurbotbot网的深入分析。

连接CISCO